5G�Ŀ��ٷ�չʹ���Ϊ�ҹ���һ����Ϣ������ʩ����Ҫ��ɲ��֡��ҹ���2015�귢����5G�����Ƥ�顷������2019��ʵ��5G�����ã�2020��ʵ���ص���й�ģ���á��ڹ��Ҵ�����չ5G�����з��������5G������ʩ�����ͬʱ��ͬ����չ5G��ȫ����ܹ�����ȫ�����о��ͱ����ƽ���������Ҫ�����塣

������ / Ф�ݡ������������о���

����һ��ǰ��

����5G�Ŀ��ٷ�չʹ���Ϊ�ҹ���һ����Ϣ������ʩ����Ҫ��ɲ��֡��ҹ���2015�귢����5G�����Ƥ�顷������2019��ʵ��5G�����ã�2020��ʵ���ص���й�ģ���á��ڹ��Ҵ�����չ5G�����з��������5G������ʩ�����ͬʱ��ͬ����չ5G��ȫ����ܹ�����ȫ�����о��ͱ����ƽ�������Ҫ�����塣

����5G�ƶ�ͨ��ϵͳ��Ҫ����ǧ����������������ʱ�ӡ������豸���ӵ����緢չ��Ҫ��5G�����ߴ�������緽����д������£��ڼ������ܹ���Ӧ��֧�ֵȷ�����3G��4G����������ͨ��ϵͳ���ڷdz�������𣬴���ȫ�µİ�ȫ����ͷ��գ��Ӷ���5G�İ�ȫ�ܹ��Ͱ�ȫ������������ȫ�µ���ս���ڼ̳�4G��ȫ�ԵĻ����ϣ�5G��ȫ��������Ƴ�ֿ�������ͨ������İ�ȫ���㣬�Ӱ�ȫϵͳ����ȫ���ܡ���ȫ����ȶ�ά����ư�ȫ�ܹ�����ʵ�����ݰ�ȫ����������ͳһ��֤��ܺ�ҵ����֤���������������Լ�֧����Ƭ��ȫ��Ӧ�ð�ȫ�������Ƶ������Ĵ�5G�ƶ�ͨ�����簲ȫ�Ĺؼ��Լ���ԭ�����ܹ���5G�ƶ�ͨ�����簲ȫ�����ֽε�ͻ�ơ�5G�ƶ�ͨ�����簲ȫ����δ����չ���Ƶȷ�����з�����̽��5G���簲ȫ������ҵ�����á�

��������5G�ƶ�ͨ�����簲ȫ�Ĺؼ��Լ���ԭ�����ܹ�����

����1.��ȫϵͳ�ܹ�

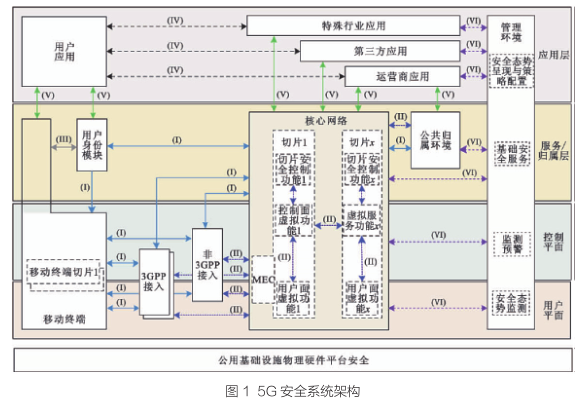

������ȫϵͳ�ܹ����尲ȫ����Ҫ���ܺ�������ʵ��֮��İ�ȫͨ�Žӿڹ�ϵ�������ݲ�ͬͨ�ŽӿڵĹ��ܺ��������˶�Ӧ�İ�ȫ�����飬ʵ�ֶ�5Gϵͳ��ȫ�����ij������࣬Ϊ������ȫ�������о��ṩָ����5G��ȫϵͳ�ܹ���ͼ1��ʾ��

����5G��ȫ��Ϊ���û�����ʩ����Ӳ��ƽ̨��ȫ�����⻯��Ԫʵ�尲ȫ��ͼ1�г����û�����ʩ����Ӳ��ƽ̨��ȫ֮�ϵIJ��֣����֡�Ӳ��ƽ̨��ȫ��Ҫ��֤����������ʩ�豸�İ�ȫ�������У�ȷ����Ԫʵ�幦�������ڿ��ŵ�������ʩ֮�ϣ����⻯��Ԫʵ�尲ȫ��5G�о�����Ҫ���棬��ɴ�ͳ�ƶ�ͨ��ϵͳ�����а�ȫ���ܡ�

����2.��ȫ���ܼܹ�

����5G��ȫ���ܼܹ��ǴӰ�ȫ���ܵĽǶ�������5G��ȫ���ܵ�����ù�ϵ�����ڰ�ȫ����ͨ��Ҫ���ɣ����ﰴ�հ�ȫ������Ҫ���ӵĵط����м��࣬��˵������֮������ù�ϵ��

�ӽ��������ϱ���¶�����簲ȫ�¼�������������غ����������ͳ��̬����ķ�ʽ����������Ҫ��5G��ȫ������ϵ������⻯�����绷�������������Ƭ�������������ŵ�5G���������������ṩ��̬���ع��İ�ȫ������������ȫ���ܼܹ���ͼ2��ʾ��

������1�����⻯��ȫ������Դ

�������⻯��ȫ������ԴΪ������ȫ������ϵ�ṩ�û�ǩԼ������Ϣ����֤��Ϣ�Ȼ�����ȫ��Դ��Ϊ��ȫ���������ع���ȫ�����ṩ�����İ�ȫ����

������2����ȫ����

������ȫ�������5G�������⻯һ�µ�˼·��ȫ������Դ�������⻯����װ����ϣ��ַ�����ص���Ԫ�У�Ϊ�ն˰�ȫ�����밲ȫ�����簲ȫ��ҵ��ȫ�Ͱ�ȫ�������ṩ������ȫ���ϡ�

������3����ȫ����

������ȫ�������ô����ݷ������Ƽ���ȼ���������ȫ��������ͼ��֪ʶ�⣬ʵ�ֶ�����������������Ϊ����ȫ�¼�����Ϣ��ȫ��ɼ������������а�ȫ̬�Ƹ�֪��ͨ��©���ھ���쳣��в��⣬ʵ�ֶԹ����ļ��Ԥ������ʱ��Ч�ط��������ϵİ�ȫ©����������Ϊ����ͨ�����źͱ����İ�ȫ�ӿ�Эͬ�նˡ����롢����Ȱ�ȫ����ʵ�ֶ���ȫ���������ٷ������İ�ȫ©�����Ӷ��γ���ϵ���Ķ�̬���ع���ȫ������������ЧӦ�Ը��ְ�ȫ���պͲ��Ϸ��µĹ�����в��

������4����ȫ����

�������ع��İ�ȫ����������5G��ȫ��ʵ��ִ���ߣ�����5G��Ӫ�̵İ�ȫ���Ժ�5G��ȫ�����·���ͳһ��ȫ���ƣ�����ִ��ʵ������նˡ�����������������5GӦ�õİ�ȫ����ʵ�塣

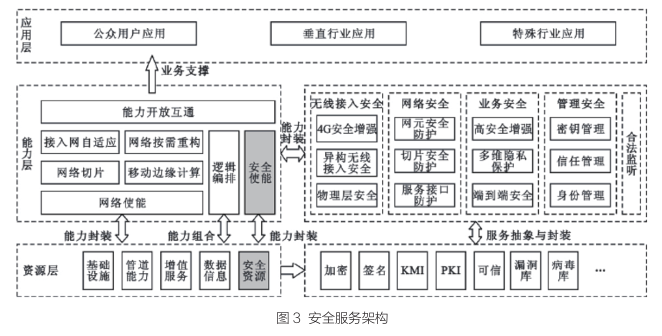

����3.��ȫ����ܹ�

����5G��ȫ�ӷ�������ڽǶ���Ҫ�����������棬һ�DZ�֤���������ʩ�İ�ȫ����Ҫ����������û���5G���簲ȫ���⣬Ϊ�û��ṩ�����������Եİ�ȫ�����������������ҵ��İ�ȫ���ڱ�֤5G����ҵ��ȫ���ȶ����ɿ���ʹ�������ṩ�ķ���ͬʱ��Ϊ��ֱ��ҵ��������ҵ��Ӧ���ṩ���ƻ��������Եİ�ȫ����������ǰ��ķ����Լ��ҹ�5G����ܹ�����سɹ���֪��5G���簲ȫ�ļܹ���һ���������ļܹ�������ع��ܺͷ���Ƕ������ܹ�����Դ�㡢�������Ӧ�ò��������档5G��ȫ������5G����ܹ��Ĺ�ϵ����ȫӦ����ͼ��ͼ3��ʾ��

������Դ��ʵ�ּ��ܡ�ǩ������Կ����������ʩ��KeyManagement Infrastructure��KMI������Կ������ʩ��Public Key Infrastructure��PKI�� �Ȼ�����ȫ��Դ�ij������װ�����ϲ��ṩ���ýӿڣ� ������ͨ������Դ��������ϣ��γ����߽��밲ȫ�����簲ȫ��ҵ��ȫ��������ȫ���Ϸ���������������ϵľ��尲ȫ���ܣ�ͨ��5G����ͳһ�������ţ�ʵ���������ţ�Ӧ�ò�Ϊ����ҵ��Ӧ���ṩ���ְ�ȫ��������5Gϵͳ�����尲ȫ�ṩ֧�š�

��������5G �ƶ�ͨ�����簲ȫ�����ֽε�ͻ��

���������ֽ��Ӱ�ȫ��֤����˽��������Ƭ��ȫ���ն˰�ȫ�ȼ�����Ҫ�������5G��ȫ�����о���չ��

����1.��ȫ��֤

����5G ��Ҫ֧�ֶ��ֽ��뼼������4G���롢5G���뼰WLAN����ȡ����ڲ�ͬ�Ľ�������ʹ�ò�ͬ�Ľ��뼼����5G��Ҫ������ֱ��ҵ���豸������ʹ�������еĽ��뼼����Ϊ�˸��õ�֧���������Ľ��룬ʹ�û������ڲ�ͬ��������ʵ�����л�����Ҫ�о�����5G��ͳһ��Կ��ϵ��Ϊ�����豸�ṩͳһ������֤����ʵ�ֶೡ�������ն˵�����Ч����Ȩ������չ��֤Э�飨EAP����֤�����������5Gͳһ��֤����ı�ѡ����֮һ[1] ��EAP��һ����������װ������֤Э���ͳһ��֤��ܣ�֧��������֤Ԥ������ԿЭ�飨AP��PSK��������չ������֤��ȫ�����Э�飨EAP��TLS��������չ������֤Э������ԿЭ��Э�飨EAP��AKA���ȶ�����֤Э�顣��3GPPĿǰ�������5G����ܹ��У���֤���������ܡ��������ܣ�AUSF/ARPF����Ԫ������������ܣ�AMF����Ԫ�ȹ���ģ�������EAPͳһ��֤��ܡ��ڴ˿���£���ͬ�������Ƶ��ն��豸���������5G���硣����о����棬���[2]���ִ��Ч�ʺͰ�ȫ�Ľ�����֤��������������ƶ��绰�ȼ���������ǿ���豸���û���KP��ABE������������֤����Լ��������������豸���û���Ⱥ��Ľ�����֤������֤�˶��ֳ��������µİ�ȫ�ԣ���С��[3]���˽��5GAKA��֤���Ƶ��ص㣬������ն�5GAKA��֤���̵ľ�����Ʒ���������ӹ[4]������������û�Ϊ����������֤������������û����豸֮��Ĺ�ϵ�����ʵ����������Լ��������豸�ɼ��Ե����⡣

����2.��˽����

����5G�����漰��������������Ͳ����ݴ�ֱ��ҵӦ�ã��ṩ���컯����˽�����������û���˽�ڶ������硢����Ӧ�ü������豸�д洢ʹ�ã���ͬ�û�����ͬҵ������˽������������ͬ�������Ҫ��Բ�ͬ���û���ҵ�����ò�ͬ������ʩ���5G�������˽�������⡣���⣬������˽������5G�����е�ʵ��ʹ������������ݲɼ����䡢�������������ݼ��ܡ���ȫ���߽��������ݷ��������ȷ�����ò�ͬ������ʩ��֤���ݵİ�ȫ����ˣ�5G������Ҫ֧�ְ�ȫ�����������˽�������ơ�5G������û���˽�ı������Է�Ϊ���ݱ�ʶ������λ����Ϣ������������Ϣ�����ȼ������͡���ǰ5G��������˽���������õ���Ҫ������ʩ�����ݼ��ܼ������������Ʒ�������˽�������������ʿ��Ƽ���������洢�ʹ��䱣��������5G������˽��ǿ�����ȡ�����о����棬�Ծ�[5]������5G�ն�ʹ��4G��ʱ����SUPU��Ϣй¶�����⣻ ��������[6]Ϊ�˽��5G���ܵ����е������յİ�ȫ�Ժ���˽�������⣬����˻���V2G��Vehicle��to��Grid���ľ�����˽����������5G���ܵ�������ע��ϵͳ�����л�����[7]�����˻�����˽�����ij�����������֤ϵͳ���ٵĹ�����в������˻���֤��ͼ������Ƶ���˽����������

����3.��Ƭ��ȫ

����5G����������Ƭ�������������� / ���繦�����⻯��SDN/NFV����������֮��ȫ�߽�ģ����������˴�ͳ�ƶ�ͨ������������ʵ��Ϊ���ĵİ�ȫ����������5G�����»����Ѿ���������[8]����ȫ�Բ����밲ȫ���������������йأ�����Ҫ�����������ʲ�����İ�ȫ�����йأ���Ҫ��������������Դ�������ΪĿ��İ�ȫ������ϵ����˲���Ҫ��������Ƭ��NFV �����о����⻯������ʩ�������м���Դ���������⻯������Ƭ�İ�ȫ���ϻ��ƣ�����Ҫ�ڹ����ܹ��Ͻ�����Ƶ���������Ӧ����������Դ���������������������[9][10][11][12] ������о����棬ë�������� [13]�����������Ƭ�˵��˰�ȫ�����ʵ�ַ���������ʵ����Ƭ�ڽ������硢��������ͺ��������еĸ��룻��Ρ[14]��������Ƭ��ȫ�Ĺؼ��������������˻������粿������Ƭ��ȫ�ּ��������Լ��������뼼������Ƭ���û����ݱ��������ɵ���[15]����˰�ȫ���롢�ն˷��ʰ�ȫ���ӡ���Ƭ��ȫ��������Ƭ�ڲ���ȫͨ�ŵ���Ƭ��ȫ������ ��־�µ���[16]�����������Ƭ������ڵ��������ڵ�İ�ȫ��������ģ�ͣ���������ڵ��������ڵ�İ�ȫԼ����ϵ���Ӷ����������Ƭ���������ܣ� ��ΰ��[17]����˻��ڰ�ȫ��в���������Ǩ�Ʋ��ԣ��ܹ���Ч���Ͱ�ȫ�����ɱ���

����4. �ն˰�ȫ

�����ն˰�ȫ�� 5G ��ȫ��ϵ�в���ȱ�ٵ�һ������ȫ�ܹ����ն��������ն˰�ȫ�棬���ն˰�ȫ����ͨ���������Ŵ洢�����㻷���ͱ�����ȫ�ӿڣ��ֱ���ն��������ⲿ������Ϊ�ն˰�ȫ�ṩ���ϡ��ն�������ȫ���Ͽ���ͨ���������Ŵ洢�ͼ��㻷���������ն������İ�ȫ�����������ն��ⲿ��ȫ����ͨ����������İ�ȫ�ӿڣ�֧�ֵ�������ȫ����Ͱ�ȫģ������룬��֧�ֻ����Ƶİ�ȫ��ǿ���ƣ�Ϊ�ն��ṩ��ȫ��⡢��ȫ��������ȫ�ܿصȸ�����ȫ����[18][19][20] ���� 3G/4G �Σ�3GPPһֱע�ؼ�ǿ���ƶ�����İ�ȫ��ƣ��ն˰�ȫ����ȫ�����ն˳������п���������ȱ��ͳһ����ǣ�����ƶ��ն˰�ȫ������չ��������ҵ����չ�ͺܿ�ͳ�Ϊ�û���˽й¶��������������������Ȼ��оƬ���һ��ն���ҵ½���Ƴ���һЩ��ȫ��������������˵�������мܹ������ƣ����ڽ����ͬ�Ƕȵİ�ȫ���⣬ȱ����������ơ�����о����棬������[21]�����һ�ֻ��ڹ����㷨�������ƶ��ն˰�ȫ�����������ܹ������ն˵����ݴ洢�����估Ӧ�ð�ȫ����ϼ[22]�����ܼҾӵ��ն˼ܹ��ص��������������ܼҾ� APP ��ȫ��ͨ�����簲ȫ�������ն˰�ȫ�Ȱ�ȫ�����Ӧ�Դ�ʩ�����ڵ���[23]�������ѧϰ�㷨���ն˰�ȫ�¼����з�������࣬��Ч�������ն��û��İ�ȫ���գ�����������[24]�������롢Ӳ�����Ȳ����о��ն˴��ڵİ�ȫ��в���ӽ�����ơ�������֤���������Ƶȷ���������ն˰�ȫ���������˼·���Ʒɷɵ���[25]ȫ��������ն��������ٵİ�ȫ��в��������ն����ݷ�й©�İ�ȫ�������顣

�����ġ�5G�ƶ�ͨ�����簲ȫ����δ����չ����

��������5G���õ��ƽ���5GӦ�õ����������5G�ƶ�ͨ�Ű�ȫ���������ֶ�Ԫ������ϸ�����������ķ�չ���ƣ�������о����ư��� :

����1.�ڼ����ܹ��ϣ�5G��ȫ��ʵ�����⻯��ȫ�����Ĺ㷺Ӧ�á����� SDN��NFV����Ƭ�ȼ��������룬5G������ֳ����⻯�������������Ż����ص㣬��ʹ��ȫ�ܹ�ʵ�ֶԸ߿ɿ����⻯��ȫ������֧�֡�

����2.�ڲ��������ϣ�5G��ȫ��ʵ�ִ����ʽ����������ʽ��ȫ�Ŀ�Խ��5G�������������ܹ������ƣ�����Ӳ��������⻯�Ͷ�̬�����ھ�������ȫ�ԺͿ���������ȫ�ؼ��������������ڷǿ�����������ĸ߿ɿ��ԡ��߰�ȫ��5G���硣

����3.��Ӧ�������ϣ�5G��ȫ��ʵ�ֲ��컯��ȫ���Ե�������䡣5G�ڷḻ��ֱ��ҵ��ר�������Ӧ�ã�ʹ��5G�ն����ͳ��ֶ�Ԫ�����Ӷ���ʹ��ȫ�ܹ�Ӧ�Զ�Ԫ���ն˵İ�ȫ����ʵ�ֲ��컯��ȫ������ģ���������䡣

�����塢̽��5G���簲ȫ�ڰ�����ҵ������

����5G ���簲ȫ�����ص��ϰ������˷�������ͼ������ļ�ط��������½ڽ�̽��5G���簲ȫ�ڰ�����ҵ�����á�

����1.�����������㷨��Э��Ϊ��������

����5G����ĵ��ӳ١����ܶȴ��������Լ�������ܻ���ֵİ�ȫ����Ľ������Ҫ���Ӹ�Ч���������ӽ����㷨����ӦЭ��������ͨ����˵���������Ʒdz��ʺϿ��ټӽ��ܵĴ����������ڽ�ɫ�����Եķ��ʿ��Ƽ���Ҳ����������ϵͳ���ݰ�ȫ�洢�Ͱ�ȫ����Ч�ʵ���ߣ����ڿ���5G�����������㷨���н�����塣����5G�ĸ��ٴ���͵��ӳ����ԣ�5G�����簲ȫЭ���ж���ʱ�������������������������Ҫ��һ��ϸ�����ɴ˶���������ʽ����ȫ������������ȫ�����Լ���ȫ���ϵͳ�ȴ�ͳ��ȫ�����ı仯����������Ĺ�Ч��

����2.�లȫ���ںϵİ�ȫ���ʿ��ƻ���Ϊ�˷�����

����5G���罫�Զ������缼��ʵ��֧�ֲ��ṩͳһ�Ľ���ƽ̨��ͨ���ṩ���ӿ� API��ʵ���û�ͨ�ŵ���ȫ�����ӷ�������������£��û���ͨ�Ź��̽����ܻ��漰����������ͨ�ż��������Լ�����ͨ�Ű�ȫ��Ϊ�˽����һ���⣬���ṩͳһ�Ŀ�ƽ̨������֤��������֤�����������绥����ͨ������䰲ȫ�Խ����Լ����ױ�¶�û���˽��ȱ�㣬 ����ʺ����칹��������İ�ȫ����Ч�͵Ϳ�������Կ������������֤���ƣ�������5G��ȫ����Ϊ�˷�������

����3.���ڶ�����������㰲ȫ����Ϊ�������

������5G���缼���У�ͨ��ʹ�ô��ģ�������ߣ�����ʵ�ֿ������źŶ��ݸ�ָ�����ܵ㡣�����ִ��似���£������źŵĴ��佫����ʹ�ù㲥�ķ�ʽ���Ӷ�������м��˹����Ĵ��ڣ���֤����İ�ȫ�����ֻ��ڶ�����������㰲ȫ����Ϊ������ܡ�

���������ܽ���չ��

����������ȷ��5G���簲ȫ����ܹ����ڰ�ȫ��֤����˽��������Ƭ��ȫ���ն˰�ȫ�Ⱥ��İ�ȫ���ܷ�������о���״���������ڴ˻����ϸ�����5G��ȫ�����ķ�չ���ƣ�Ϊ5G���簲ȫ�ڰ�����ҵ�İ�ȫ���弼�����˷��������Ӧ�÷��湤���ṩ�ο������

����

�ο����ף�

����[1]��F��������. 5G�������֤��ϵ��J�ݣ�����ͨѶ������2019��25��4��: 14��18��

����[2]���.5G������������֤Э���о���D�ݣ�����:�������ӿƼ���ѧ��2018��

����[3]��С�ģ������������㣮5G�ն���֤����ԿЭ�̹��̵��о���ʵ�֣�J�ݣ� �����������Ӧ�ã�2019��55��11��:35��39��

����[4]����ӹ����������5Gʱ�����û�Ϊ���ĵ���֤�����о���J�ݣ���������أ�2018��11��:48��54��

����[5]�Ծ�.5G�û��������Լ����ݷ�����C��//G ���紴�����ֻᣨ2019�� ���ļ���2019:82��86��

����[6]��������Ӧ�ԣ������εȣ�5G���ܵ����о�����˽�����ĵ���ע��ϵͳ��J�ݣ� ��Ϣ���簲ȫ��2018��12��:87��92��

����[7]���л�������᪣��ս�����5Gʱ����������ȫ����˽�����о���J�ݣ�ͨ�ż�����2017��50��5��: 1010��1015��

����[8]����ϼ�������Σ�5G ������Ƭ����������J�ݣ����ߵ�ͨ�ż�����2019,45��6��: 569��575��

����[9]Ԭ��.5G������Ƭ��ȫ�����뷢չ������J�ݣ��ƶ�ͨ�ţ�2019��43�� 10��: 26��30��

����[10]��ͬ��.5G������Ƭ��ȫ�о���J�ݣ���Ϣ����ԣ� ���۰棩��2019��5��: 193��194��

����[11]�ޫ_��,�ܽ������ͣ���������5Gͨ����������⻯����Ƭ��ȫ��J�ݣ�����ͨѶ������2019��25��4��:30��35��

����[12]��ѩ��.dz��5G������Ƭ��ȫ��J�ݣ� �ִ���Ϣ�Ƽ���2018��2��4��: 72��73��

����[13]ë���������֣������ֵ�5G������Ƭ��ȫ���������Ӧ�ã�J�ݣ��ƶ�ͨ�ţ�2019��43��10��:31��37��

����[14] ��Ρ.5G������Ƭ��ȫ�����о���J�ݣ��ƶ�ͨ�ţ�2019��43�� 10��: 38��42��

����[15] ���ɣ������ã���骵ȣ�5G������Ƭ��ȫ������ƣ�J�ݣ�ͨ�ż�����2019��52�� 10�� : 2499 �� 2506��

����[16] ��־�£�����������ΰ�ȣ����ڰ�ȫ�ּ���������Ƭ��������ӳ�䷽���о���J�ݣ���������Ϣ��ȫѧ����2018��4��11��:49��57��

����[17] ��ΰ��.���ڰ�ȫ��вԤ���5G������Ƭ����Ǩ�Ʋ��ԣ�J�ݣ��������Ʒ����ͨ��2018��12��: 42��78��

����[18] �ܴ���������Ҳ������ȣ�5G�ն�ҵ��չ���Ƽ�������ս��J�ݣ�������������2015��3��:64��68��

����[19] ������.dz��5G�ն�ҵ��ķ�չ���Ƽ������ص��J�ݣ�ͨѶ���磬2019��26��5��: 12��13��

����[20] ��ƽ. �������ն˰�ȫ������ʵ����J�ݣ�ͨѶ���磬2019��26��10��:50��51��

����[21] �����������Ҧѧ�������ڹ����㷨�������ƶ��ն˰�ȫ���������о���C�ݡε���ͨ�ż����о���Ӧ�ã�2019: 386��390��

����[22] ��ϼ.���ܼҾ��������ն˵İ�ȫ��в��Ӧ�Դ�ʩ̽�֣�J�ݣ��й���ͨ�ţ�2019��21��19�� : 173��

����[23] ���ڣ��ű��䣬�κ�꣮�ն˰�ȫ����ϵͳ�����������е��о���Ӧ�ã�J/OL�ݣ� ����������뷢չ��2019�� 12�� : 1 ��

����9����2019 �� 12 �� 03�ݣ�http: �� kns��cnki��net/kcms/detail / 61��1450��TP��20190924��1535��034��html��

����[24] ����������������δ���ն˰�ȫ�����ķ�չ�����J�ݣ���Ϣ����ԣ� ���۰棩 ��2019��16�� : 208 �� 209��

����[25] �Ʒɷɣ������죬����ȣ��ն����ݷ�й©��ȫ����˼����J�ݣ����簲ȫ������Ӧ�ã�2019��8�� : 78 �� 79��